Esquema de seguridad aplicativa completo para evitar vulnerabilidades

La seguridad aplicativa se ha convertido en una preocupación cada vez mayor para las empresas, ya que las aplicaciones son el principal objetivo de los ciberdelincuentes para robar información confidencial o infectar sistemas con malware. En consecuencia, es fundamental que las empresas tomen medidas para proteger sus aplicaciones empresariales y evitar vulnerabilidades.

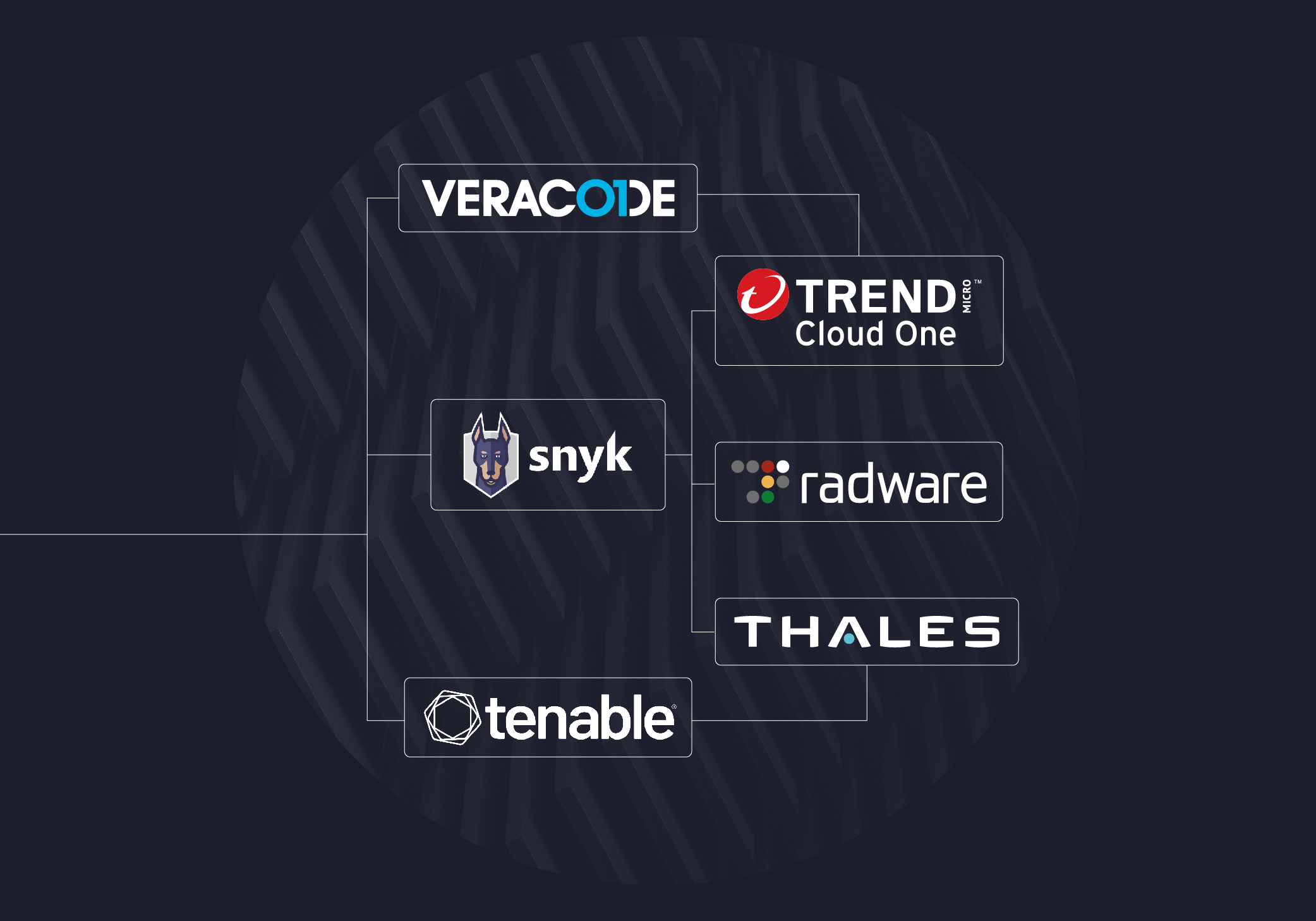

Para abordar este problema, existen varias soluciones de seguridad aplicativa que pueden ayudar a las empresas a proteger sus aplicaciones empresariales de manera efectiva. En particular, Veracode, Snyk y Cloud One de Trend Micro son soluciones líderes en el mercado que ayudan a las empresas a identificar y corregir vulnerabilidades en sus aplicaciones. Además, Radware con su solución de WAF, Thales con su solución de IAM, Tenable con su solución de gestión de vulnerabilidades y Akamai con su solución Guardicore de microsegmentación y control de acceso, son otras soluciones importantes que pueden complementar y mejorar aún más la seguridad de las aplicaciones empresariales.

Veracode y Snyk son soluciones de seguridad de aplicaciones que permiten a las empresas evaluar la seguridad de sus aplicaciones y detectar cualquier vulnerabilidad. Veracode ofrece una plataforma de seguridad de aplicaciones en la nube que automatiza las pruebas de seguridad de las aplicaciones, mientras que Snyk se enfoca en la detección y prevención de vulnerabilidades en librerías y dependencias de código abierto.

Por su parte, Cloud One de Trend Micro ofrece una plataforma integral de seguridad en la nube que incluye soluciones para proteger las aplicaciones empresariales, así como otros servicios de seguridad en la nube.

Además, Radware ofrece una solución de WAF que ayuda a proteger las aplicaciones empresariales de ataques de aplicación web, mientras que Thales ofrece una solución de IAM que permite controlar y administrar el acceso de los usuarios a las aplicaciones empresariales.

Finalmente, Tenable ofrece una solución de gestión de vulnerabilidades que ayuda a las empresas a identificar y priorizar las vulnerabilidades en sus aplicaciones empresariales y Akamai Guardicore Segmentation es una solución de microsegmentación basada en software que proporciona la forma más sencilla, rápida e intuitiva de aplicar los principios Zero Trust, que permite evitar el movimiento lateral malicioso en la red mediante políticas de segmentación precisas, imágenes de la actividad dentro de su entorno de TI y alertas de seguridad de la red.

En conclusión y a modo de resumen, la seguridad aplicativa es fundamental para proteger los datos confidenciales y las aplicaciones empresariales de las empresas.

-

Análisis de seguridad de código estático (SAST) con Veracode:

- Utilice Veracode para realizar análisis estático de seguridad en el código fuente y en las aplicaciones compiladas.

- Identifique y remedie las vulnerabilidades de seguridad, las debilidades del código y las prácticas inseguras antes de implementar las aplicaciones.

-

Análisis de seguridad de código abierto (OSA) con Snyk:

- Emplee Snyk para realizar análisis de seguridad de código abierto en las dependencias utilizadas por sus aplicaciones.

- Identifique y corrija las vulnerabilidades conocidas en las bibliotecas y componentes de código abierto utilizados.

-

Protección de la infraestructura en la nube con Trend Micro Cloud One:

- Implemente las soluciones de seguridad en la nube de Trend Micro Cloud One para proteger su infraestructura en la nube.

- Esto puede incluir protección contra malware, prevención de intrusiones, detección y respuesta ante amenazas, y administración de políticas de seguridad.

-

Protección contra ataques DDoS con Radware:

- Utilice las soluciones de mitigación de ataques DDoS de Radware para proteger sus aplicaciones y sistemas contra ataques de denegación de servicio distribuido.

- Esto puede incluir la detección y mitigación automática de ataques DDoS en tiempo real.

-

Gestión de identidad y acceso (IAM) con Thales:

- Implemente las soluciones de IAM de Thales para gestionar el acceso de los usuarios y controlar los privilegios.

- Esto incluye autenticación segura, autorización granular y gestión centralizada de identidades y accesos.

-

Evaluación de vulnerabilidades con Tenable:

- Utilice Tenable para realizar escaneos de vulnerabilidades en su infraestructura de aplicaciones.

- Identifique y corrija las vulnerabilidades conocidas en los sistemas operativos, las aplicaciones y la configuración de red.

-

Microsegmentación y control de acceso con Guardicore:

- Implemente la solución de microsegmentación de Guardicore para proteger sus aplicaciones y datos mediante políticas de control de acceso granular.

- Aísle y limite el acceso a aplicaciones y sistemas críticos, y controle el tráfico de red dentro de su entorno.

En general, este esquema de seguridad aplicativa completo combina diferentes herramientas y servicios para abordar diferentes aspectos de la seguridad de tus aplicaciones. Esto incluye análisis de código, protección contra amenazas en la nube, detección de vulnerabilidades en las dependencias y bibliotecas de terceros, protección contra ataques y DDoS, gestión de acceso e identidad, escaneo y monitoreo continuo de vulnerabilidades y microsegmentación. Al implementar estas soluciones en tu entorno de aplicaciones, puedes mejorar significativamente la seguridad y reducir los riesgos de seguridad.

Avalora puede ayudarte a adaptar estas soluciones a tus necesidades específicas y seguir las mejores prácticas de seguridad recomendadas por cada proveedor.